Definicja uwierzytelniania dwuskładnikowego

Uwierzytelnianie dwuskładnikowe to proces weryfikacji tożsamości użytkownika poprzez wykorzystanie dwóch różnych metod uwierzytelnienia. Wymaga ono od użytkownika podania dwóch niezależnych od siebie informacji, które razem umożliwiają dostęp do chronionych danych lub systemów.

Możliwe czynniki, które służą do uwierzytelniania to:

- Coś, co użytkownik zna - takie jak hasło, kod PIN lub odpowiedź na tajne pytanie.

- Coś, co użytkownik posiada - jak token, telefon komórkowy, brelok lub USB.

- Coś, czym użytkownik jest - czyli metody oparte na biometrii, takie jak rozpoznawanie twarzy, głosu, odcisk palca, skan siatkówki lub tęczówki, czy biometria behawioralna.

Wykonanie tego dodatkowego kroku w procesie uwierzytelniania nie tylko frustruje hakerów, ale także zmniejsza ryzyko stania się ofiarą ataków typu phishing, oszustw i kradzieży tożsamości.

W świecie bezpieczeństwa internetowego, najczęściej wykorzystywanymi czynnikami uwierzytelniającymi są to, co użytkownik posiada, na przykład karta bankowa, oraz to, co użytkownik zna, jak kod PIN. Taka kombinacja czynników nazywana jest uwierzytelnieniem dwuskładnikowym, a czasem określa się ją jako silne uwierzytelnianie, weryfikację dwuetapową lub 2FA.

Ważną różnicą między uwierzytelnianiem wieloskładnikowym (MFA) a uwierzytelnianiem dwuskładnikowym (2FA) jest to, że uwierzytelnianie dwuskładnikowe wykorzystuje dwie spośród trzech możliwych opcji uwierzytelniania, podczas gdy uwierzytelnianie wieloskładnikowe może wykorzystać dwa lub więcej z tych czynników.

Metody uwierzytelniania

Istnieje wiele różnych metod uwierzytelniania dwuskładnikowego, z których każda ma swoje zalety i wady. Poniżej przedstawiamy najpopularniejsze z nich.

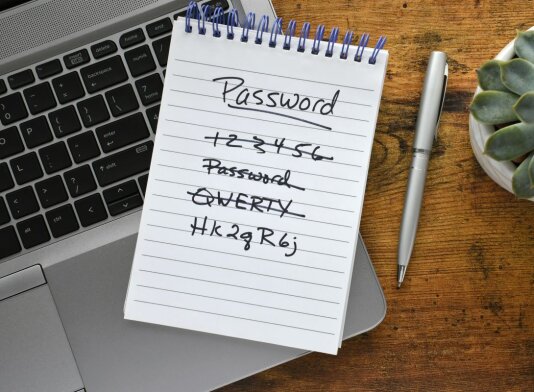

Hasła

Hasła są jednym z najbardziej powszechnych sposobów uwierzytelniania użytkowników. Polega to na podaniu loginu i hasła. W przypadku uwierzytelniania dwuskładnikowego, drugi etap może polegać na wysłaniu kodu weryfikacyjnego na podany wcześniej numer telefonu, który użytkownik musi podać, aby uzyskać dostęp do konta.

Wadą hasła jako metody uwierzytelnienia jest fakt, że użytkownicy często używają słabych haseł, co sprawia, że łatwo można je złamać. Ponadto, jeśli złodziej zdobędzie login i hasło, to w przypadku braku drugiego etapu weryfikacji, będzie miał pełen dostęp do chronionych danych.

Biometria

Metoda ta polega na identyfikacji użytkownika poprzez jego cechy fizyczne lub behawioralne, takie jak odciski palców, twarz, siatkówka oka lub sposób chodzenia. Biometria jest jednym z najbezpieczniejszych sposobów uwierzytelniania, ponieważ dane biometryczne są unikalne dla każdej osoby i niemożliwe do podrobienia.

Wadą tej metody jest fakt, że w niektórych przypadkach wymaga ona specjalistycznego sprzętu lub oprogramowania, co może być kosztowne.

Biometria jest coraz częściej wykorzystywana w systemach uwierzytelniania, ponieważ zapewnia większe bezpieczeństwo i łatwiejsze korzystanie z systemu dla użytkowników.

Jednakże, tak jak w przypadku haseł, biometria również nie jest idealna i może być fałszowana lub podrobiona. Dlatego również w przypadku biometrii coraz częściej stosuje się uwierzytelnianie dwuskładnikowe.

Tokeny

Uwierzytelnianie tokenowe polega na wykorzystaniu fizycznego urządzenia, takiego jak klucz USB lub token, który generuje unikalny kod jednorazowy do uwierzytelnienia użytkownika. Ten kod jest ważny tylko przez krótki czas i wymagany jest przy każdorazowym logowaniu.

Metoda ta zapewnia większe bezpieczeństwo niż hasła, ponieważ kod jest generowany losowo i jest ważny tylko przez krótki czas, co utrudnia próby złamania konta.

Uwierzytelnianie dwuskładnikowe

Uwierzytelnianie dwuskładnikowe (ang. two-factor authentication, 2FA) to metoda zabezpieczenia konta, która wymaga od użytkownika podania dwóch różnych form identyfikacji w celu potwierdzenia tożsamości. W typowym procesie uwierzytelniania dwuskładnikowego, użytkownik podaje swoje hasło (pierwszy czynnik) oraz następnie otrzymuje kod jednorazowy (drugi czynnik) na swoje urządzenie, który również musi zostać wprowadzony w celu uzyskania dostępu do konta.

W procesie uwierzytelniania dwuskładnikowego, po podaniu prawidłowego hasła użytkownik otrzymuje kod jednorazowy w celu dokonania drugiej formy identyfikacji. Kod ten może zostać wygenerowany za pomocą różnych metod, takich jak:

- Aplikacje generujące kody (np. Google Authenticator, Authy)

- Wiadomości SMS lub e-maile z kodem

- Tokeny sprzętowe (np. YubiKey)

Kod jednorazowy jest ważny tylko przez krótki okres czasu i nie może zostać ponownie wykorzystany. Po wprowadzeniu poprawnego kodu, użytkownik otrzymuje dostęp do swojego konta.

Zalety uwierzytelniania dwuskładnikowego

Uwierzytelnianie dwuskładnikowe ma wiele zalet w porównaniu z tradycyjnym uwierzytelnianiem opartym tylko na haśle. Przede wszystkim, dodatkowa warstwa zabezpieczeń znacznie zmniejsza ryzyko kradzieży konta przez osoby trzecie. Nawet jeśli haker uzyska dostęp do hasła, nie będzie miał dostępu do kodu jednorazowego. Ponadto, korzystanie z różnych form identyfikacji (np. hasło i token) znacznie utrudnia atakującym złamanie systemu bezpieczeństwa.

Warto również zauważyć, że uwierzytelnianie dwuskładnikowe może pomóc w spełnieniu wymogów związanych z regulacjami i standardami bezpieczeństwa, takimi jak np. PCI-DSS.

Zagrożenia związane z uwierzytelnianiem dwuskładnikowym

Istnieją pewne zagrożenia związane z uwierzytelnianiem dwuskładnikowym, które warto rozważyć.

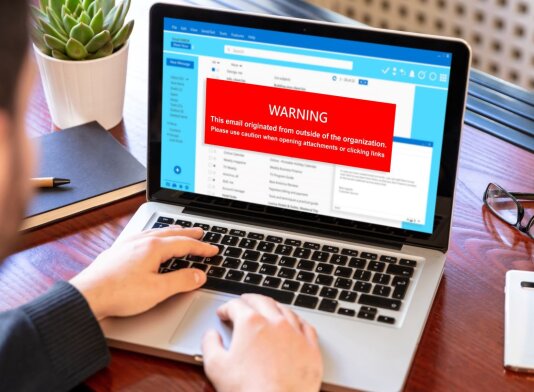

- Ataki phishingowe Ataki phishingowe to jeden z najczęstszych rodzajów ataków, które zagrażają bezpieczeństwu uwierzytelniania dwuskładnikowego. W takim ataku cyberprzestępca udaje się za zaufaną osobę lub instytucję i prosi użytkownika o ujawnienie swojego hasła lub kodu uwierzytelniającego. Takie ataki są często prowadzone za pomocą fałszywych wiadomości e-mail lub stron internetowych, które wyglądają na oryginalne.

- Ataki typu Man-in-the-Middle Ataki typu Man-in-the-Middle (MITM) to kolejny rodzaj ataków, który może zagrażać bezpieczeństwu uwierzytelniania dwuskładnikowego. W takim ataku, cyberprzestępca podszywa się pod prawdziwego użytkownika i przechwytuje wszystkie dane, które są przesyłane między użytkownikiem a serwerem uwierzytelniającym. W ten sposób przestępca może uzyskać dostęp do danych uwierzytelniających i skutecznie przejąć konto użytkownika.

- Brak standardów i dyrektyw Brak jednoznacznych standardów i dyrektyw w zakresie uwierzytelniania dwuskładnikowego może stanowić również zagrożenie dla bezpieczeństwa. Niektóre firmy i organizacje mogą stosować różne metody uwierzytelniania, co może prowadzić do zamieszania i utrudnienia procesu uwierzytelniania dla użytkowników. Ponadto, brak jednolitych standardów może utrudnić weryfikację i kontrolę bezpieczeństwa procesu uwierzytelniania.

Czy uwierzytelnianie dwuskładnikowe zapewnia wystarczający poziom bezpieczeństwa?

Uwierzytelnianie dwuskładnikowe to znaczący postęp w porównaniu do uwierzytelniania jednoskładnikowego, w szczególności tradycyjnego uwierzytelniania opartego na hasłach, związanych z nim problemów związanych z czynnikiem ludzkim.

Uwierzytelnianie dwuskładnikowe jest wystarczająco bezpieczne, ale obecnie uwierzytelnianie wieloskładnikowe (MFA) jest uważane za standardowe rozwiązanie do uwierzytelniania użytkowników. Wymagania zgodności, takie jak PCI DSS, wymagają od organizacji stosowania MFA, a jednostki rządowe wymagają MFA we wszystkich federalnych instytucjach.

Dzięki MFA istnieje możliwość dodania większej liczby elementów obudowy (niż haseł) w celu poprawy bezpieczeństwa. Możliwe jest również wykorzystanie danych biometrycznych do uwierzytelniania użytkownika, w połączeniu z weryfikacją urządzenia i kontroli kontekstowych opartych na ryzyku, co pozwala na ocenę ryzyka użytkownika i urządzenia przed udzieleniem dostępu. MFA z opcjami bez hasła i adaptacyjnym uwierzytelnianiem opartym na ryzyku to sposób na poprawę bezpieczeństwa.

Dlaczego potrzebuję uwierzytelniania dwuskładnikowego?

W dzisiejszych czasach hasła nie są wystarczające, aby zabezpieczyć nasze urządzenia i konta internetowe przed atakami hakerów. Dlatego coraz częściej stosuje się uwierzytelnienie dwuskładnikowe, które zapewnia dodatkową warstwę zabezpieczeń. Jest to bardzo ważne, ponieważ hakerzy potrafią bardzo sprawnie wykorzystać skradzione hasła, aby uzyskać nieautoryzowany dostęp do danych osobowych i wrażliwych informacji.

Uwierzytelnianie dwuskładnikowe polega na wprowadzeniu dwóch różnych sposobów weryfikacji tożsamości użytkownika przed udzieleniem dostępu do urządzenia lub konta internetowego. Dzięki temu, nawet jeśli haker uzyska dostęp do hasła, nie będzie w stanie zalogować się na konto, ponieważ brakuje mu drugiego elementu weryfikacji.

Uwierzytelnianie dwuskładnikowe jest szczególnie ważne w przypadku wrażliwych systemów i danych, takich jak konta bankowe, sklepy internetowe czy konta przechowujące wrażliwe informacje w chmurze. Zapewnia ono również dodatkową kontrolę dostępu do kont w mediach społecznościowych czy aplikacji zwiększających produktywność. Dzięki temu organizacje i użytkownicy są bardziej chronieni przed atakami hakerów.

Warto również zauważyć, że kradzież danych osobowych może prowadzić do poważnych konsekwencji, takich jak obniżenie ratingu kredytowego ofiary. Dlatego też stosowanie uwierzytelnienia dwuskładnikowego może pomóc zmniejszyć ryzyko narażenia w przypadku kradzieży hasła lub naruszenia bezpieczeństwa konta e-mail.

Gdzie mogę korzystać z uwierzytelniania dwuskładnikowego?

Uwierzytelnianie dwuskładnikowe jest stosowane w wielu popularnych usługach i aplikacjach, takich jak banki internetowe, sklepy online, konta e-mail, chmura, media społecznościowe, aplikacje komunikacyjne i menedżerowie haseł. Warto zastosować tę metodę weryfikacji tożsamości we wszystkich tych usługach, aby zapewnić dodatkowe zabezpieczenia przed atakami hakerów.

Podsumowując, uwierzytelnienie dwuskładnikowe jest niezbędne dla zachowania bezpieczeństwa naszych urządzeń i kont internetowych. Dlatego warto korzystać z tej metody weryfikacji tożsamości w każdej usłudze i aplikacji, która ją umożliwia.

Uwierzytelnianie dwuskładnikowe jest stosowane w różnych procesach logowania, w tym także w panelu WordPress czy w obsłudze urządzeń mobilnych, na których przechowywane są hasła dostępu do różnych aplikacji i usług. Dzięki temu użytkownicy mogą mieć pewność, że ich dane są bezpieczne i chronione przed nieautoryzowanym dostępem. Uwierzytelnianie dwuskładnikowe stanowi skuteczną metodę ochrony danych, która zyskuje coraz większą popularność w świecie cyfrowym.

Podsumowanie

W obecnych czasach, gdy zagrożenia związane z cyberbezpieczeństwem stale rosną, uwierzytelnianie jednym hasłem staje się niewystarczające. Uwierzytelnianie dwuskładnikowe stanowi dodatkową warstwę zabezpieczeń, która utrudnia hakerom uzyskanie dostępu do urządzeń i kont internetowych, co pomaga zapobiec kradzieżom danych osobowych i innym zagrożeniom związanym z cyberprzestępczością.

W obecnych czasach, gdy zagrożenia związane z cyberbezpieczeństwem stale rosną, uwierzytelnianie jednym hasłem staje się niewystarczające. Uwierzytelnianie dwuskładnikowe stanowi dodatkową warstwę zabezpieczeń, która utrudnia hakerom uzyskanie dostępu do urządzeń i kont internetowych, co pomaga zapobiec kradzieżom danych osobowych i innym zagrożeniom związanym z cyberprzestępczością.

W artykule wymieniliśmy różne metody uwierzytelniania, takie jak uwierzytelnianie oparte na tokenach, uwierzytelnianie w formacie fizycznym i uwierzytelnianie niefizyczne, które mogą pomóc zwiększyć bezpieczeństwo użytkowników.

Warto zwrócić uwagę na fakt, że uwierzytelnianie dwuskładnikowe nie jest jedynym sposobem zabezpieczenia naszych danych, ale stanowi jedną z metod, która w połączeniu z innymi środkami, takimi jak antywirusy, firewalle czy aktualizacje systemu, może znacznie zwiększyć poziom bezpieczeństwa naszych urządzeń i kont internetowych.