W tym artykule omówimy, czym jest atak Brute Force, porównamy go z atakiem DDOS oraz przedstawimy zagrożenia wynikające z tego typu ataku oraz metody ochrony, szczególnie dla witryn opartych na systemie Wordpress.

Na czym polega metoda ataku hakerskiego Brute Force?

Atak Brute Force (atak siłowy) to technika polegająca na próbie odgadnięcia hasła lub nazwy użytkownika przez wypróbowanie wszystkich możliwych kombinacji znaków. Atakujący wykorzystując program komputerowy, który automatycznie generuje kolejne kombinacje znaków, próbuje znaleźć właściwe hasło lub nazwę użytkownika. Ten typ ataku jest bardzo skuteczny w przypadku słabych haseł, które łatwo odgadnąć.

Czym Brute Force różni się od DDOS?

Atak DDOS, czyli atak typu Denial of Service, jest innym sposobem na atakowanie systemów informatycznych. W przypadku ataku DDOS, atakujący wykorzystuje wiele komputerów (zwykle należących do botnetu), aby przeciążyć sieć docelową ruchem, co prowadzi do jej awarii. W przypadku ataku Brute Force, atakujący skupia się na jednym konkretnym celu i próbuje uzyskać dostęp do systemu poprzez odgadnięcie hasła lub nazwy użytkownika. W przypadku ataku DDOS, celem atakującego jest zwykle zablokowanie lub utrudnienie dostępu do zasobów sieciowych, a nie uzyskanie do nich dostępu.

Zagrożenia wynikające z ataku Brute Force

Atak Brute Force jest poważnym zagrożeniem dla bezpieczeństwa danych w sieci. Atakujący wykorzystując tę metodę, próbuje przejąć kontrolę nad kontem użytkownika, bądź przechwycić poufne informacje. Atak ten polega na ciągłym próbowaniu różnych kombinacji haseł, aż do skutecznego przełamania zabezpieczeń dostępu do systemu.

Jeśli atakujący osiągnie sukces i przejmie kontrolę nad kontem użytkownika, może wykonywać różne nielegalne czynności w imieniu ofiary, takie jak: zmiana hasła, dokonywanie zakupów, wysyłanie niechcianych wiadomości, itp. W przypadku, gdy atakujący przechwyci poufne informacje, takie jak numery kart kredytowych czy loginy i hasła, może wykorzystać je do celów przestępczych.

W porównaniu z atakiem DDoS, atak Brute Force jest bardziej skierowany na konkretnego użytkownika, a nie na cały serwer. Atak DDoS polega na przeładowaniu serwera ruchem, aż do momentu, gdy przestaje on odpowiadać na żądania użytkowników. Atak ten może spowodować, że cała witryna internetowa staje się niedostępna dla odwiedzających.

W obu przypadkach, atakujący wykorzystując nielegalne metody próbują osiągnąć swoje cele. Dlatego też, ważne jest, aby zabezpieczyć się przed atakami, stosując odpowiednie środki ochrony.

Podstawowe rodzaje ataków Brute Force

Istnieją pięć typowych rodzajów ataków Brute Force:

- Ataki proste - polegają na próbie odgadnięcia hasła metodą prób i błędów, poprzez wprowadzanie kolejnych kombinacji znaków aż do uzyskania poprawnego hasła.

- Ataki słownikowe - polegają na wykorzystaniu słowników haseł, które zawierają najczęściej używane hasła lub kombinacje słów, które mogą być używane jako hasła. Atakujący używa tych słowników w celu znalezienia pasującego hasła.

- Ataki hybrydowe - łączą w sobie elementy ataków proste i słownikowych. Atakujący używa kombinacji słowników i sekwencji znaków, aby znaleźć odpowiednie hasło.

- Ataki odwrotne - polegają na próbie złamania funkcji skrótu hasła. Atakujący próbuje odwrócić skrót, aby uzyskać hasło. Jest to bardziej skomplikowany proces niż proste lub słownikowe ataki.

- Upychanie poświadczeń - polega na wykorzystaniu wykradzionych lub uzyskanych z innych źródeł haseł i nazw użytkowników do próby logowania się do różnych kont użytkowników, w tym do kont administracyjnych, w celu uzyskania dostępu do poufnych informacji.

Wszystkie te rodzaje ataków Brute Force mają na celu uzyskanie nieautoryzowanego dostępu do kont użytkowników lub przechwycenie poufnych informacji.

Ochrona przed skutkami ataków Brute Force

Jak skutecznie chronić się przed atakami typu Brute Force? Oto przykładowe metody zabezpieczenia przed atakiem brute-force:

- CAPTCHA - jest to popularna metoda, która polega na wymaganiu od użytkownika wykonania określonego zadania, takiego jak rozpoznawanie obrazków lub wprowadzanie tekstu. Dzięki temu można zminimalizować automatyczne ataki, ponieważ boty nie są w stanie wykonać tych zadań.

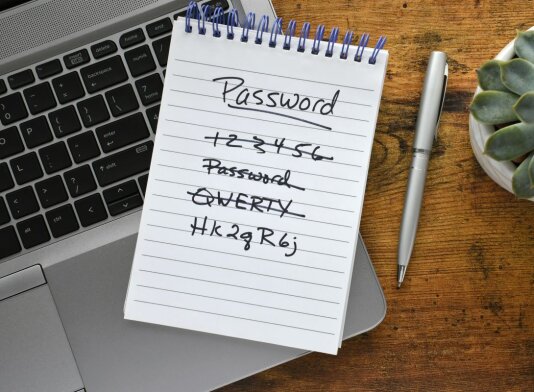

- Silne hasło dostępu - wymuszenie u użytkowników stosowania długich i skomplikowanych haseł z dużą liczbą znaków oraz różnymi typami (małe i duże litery, cyfry, znaki specjalne).

- Uwierzytelnianie dwuskładnikowe 2FA i MFA - wymaganie dodatkowego potwierdzenia poza standardowym hasłem, np. kodu wysłanego na telefon lub w aplikacji autoryzacyjnej.

- Blokowanie adresów IP - zastosowanie narzędzi, które umożliwiają blokowanie adresów IP próbujących dokonywać nieautoryzowanych prób logowania.

- Śledzenie logów serwera - monitorowanie logów serwera, aby wykryć nieautoryzowane próby logowania, a także zidentyfikować źródło ataku.

- Ograniczenie ilości prób logowania - ustalenie limitu prób logowania, po przekroczeniu którego użytkownik zostanie tymczasowo zablokowany.

- Uprawnienia nadane użytkownikom - ograniczenie dostępu użytkowników do konkretnych zasobów lub funkcji tylko do tych, które są dla nich niezbędne, aby zmniejszyć ryzyko naruszeń.

Wprowadzenie powyższych metod może skutecznie zmniejszyć ryzyko ataku brute-force, a także podnieść poziom bezpieczeństwa danych. Ważne jest jednak, aby pamiętać, że nie ma jednoznacznej metody zapobiegania atakom, dlatego warto stosować kilka metod jednocześnie, aby zwiększyć skuteczność.

Zapobieganie i ograniczanie ataków Brute Force - jak to zrobić?

Jednym z najważniejszych sposobów ochrony przed atakami Brute Force jest stosowanie silnych haseł i ich regularna zmiana. To znaczy, że hasła powinny składać się z wielu znaków, zawierać zarówno cyfry, litery, jak i znaki specjalne.

Innym sposobem jest implementacja systemu blokowania konta po kilku nieudanych próbach logowania. To oznacza, że po określonej liczbie błędnych prób logowania, konto zostaje automatycznie zablokowane, uniemożliwiając dalsze próby ataków.

Możliwe jest także zastosowanie tzw. ograniczeń szybkości, które polegają na umieszczeniu opóźnień pomiędzy kolejnymi próbami logowania, co utrudnia atakującym przeprowadzenie ataku.

Istnieją również narzędzia takie jak programy do wykrywania nieprawidłowych aktywności i automatyczne blokowanie ich, jak również rozwiązania oparte na sztucznej inteligencji, które są w stanie wykryć i zablokować nieprawidłowe logowania.

Dla witryn internetowych, takich jak WordPress, można zainstalować specjalne wtyczki, które umożliwiają dodatkowe funkcje zabezpieczające przed atakami Brute Force. Jednym z popularnych rozwiązań jest wtyczka o nazwie "Limit Login Attempts", która umożliwia ograniczenie liczby prób logowania, a także blokowanie adresów IP, z których przeprowadzane są ataki.

Podsumowanie

Atak Brute Force jest jednym z najbardziej popularnych i skutecznych sposobów ataków hakerskich. Polega on na próbie złamania hasła lub kodu dostępu poprzez nieustanne próby odgadnięcia hasła za pomocą automatycznie generowanych kombinacji.

Atak Brute Force jest jednym z najbardziej popularnych i skutecznych sposobów ataków hakerskich. Polega on na próbie złamania hasła lub kodu dostępu poprzez nieustanne próby odgadnięcia hasła za pomocą automatycznie generowanych kombinacji.

Najczęstszym sposobem obrony przed atakami Brute Force jest stosowanie silnych haseł oraz uwierzytelnianie dwuskładnikowe 2FA/MFA. Ponadto, warto ograniczyć ilość prób logowania, zablokować adresy IP podejrzanych użytkowników oraz regularnie monitorować i analizować logi serwera.

W przypadku witryn opartych o WordPress, zaleca się stosowanie dodatkowych narzędzi i wtyczek, takich jak Captcha, Limit Login Attempts Reloaded czy Wordfence Security. Regularne aktualizowanie i backupowanie witryny również jest ważne, aby zapewnić dodatkowe zabezpieczenia przed atakami.

W końcu, pamiętajmy, że ochrona przed atakami hakerskimi jest procesem ciągłym i wymaga regularnej kontroli oraz aktualizacji zabezpieczeń. Dzięki stosowaniu właściwych narzędzi i metod zabezpieczenia, można zminimalizować ryzyko ataków Brute Force i chronić swoją witrynę przed niepożądanym dostępem i utratą danych.